انهيار شركة Balancer بقيمة 120 مليون دولار: كيف كادت سلسلة من المقايضات الصغيرة أن تكسر أعلى AMM

عرضت شركة Balancer مكافأة قدرها 20% للقبعات البيضاء والمتسلل إذا أعادوا العملات المشفرة المسروقة. ولكن حتى الآن، لا تزال المكافأة غير مطالب بها.

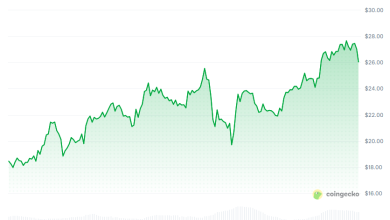

أدى استغلال Balancer v2 في الثالث من نوفمبر إلى خسائر بلغت حوالي 120 مليون دولار عبر البروتوكول الرئيسي والشوكات المتعددة. وفقًا لتحليل ما بعد الحادث الذي أجراه فريق SlowMist الأمني، نشأ الاستغلال من خلل في خسارة الدقة في حساب النقطة الثابتة الصحيح المستخدم لحساب عوامل القياس داخل Composable Stable Pools، والتي تم تصميمها لأزواج الأصول القريبة من التكافؤ مثل USDC/USDT أو WETH/stETH.

في آخر تحديث، أكد SlowMist أن هذا الخلل تسبب في اختلافات صغيرة ولكن ثابتة في الأسعار أثناء عمليات المقايضة، خاصة عندما استخدم المهاجمون وظيفة المبادلة المجمعة لتسلسل عمليات متعددة ضمن معاملة واحدة. تم تنفيذ استراتيجية المهاجمين عبر عدة خطوات.

ضباب بطيء بعد الوفاة

قام المهاجم باستبدال BPT برموز السيولة لتقليل احتياطيات السيولة في المجمع، استعدادًا لمقايضات بكميات صغيرة. لقد أجروا مقايضات بين رموز السيولة (osETH → WETH) للتحضير للتحكم الدقيق في أخطاء دقة المبادلة الصغيرة. لقد قاموا بتنفيذ عمليات مقايضة $osETH → يتم التحكم فيها بعناية لتراكم الأخطاء الدقيقة. قاموا بالتبديل بين رموز السيولة (WETH → osETH) لاستعادة السيولة. وكرروا الخطوات من 2 إلى 4 لتضخيم الخطأ بشكل مستمر. لقد قاموا بتبديل رموز السيولة مرة أخرى إلى BPT لاستعادة رصيد المجمع.

قام المهاجم أولاً باستبدال BPT برموز السيولة لتصريف وتقليل احتياطيات السيولة في المجمع في محاولة للتحضير لمقايضات بكميات صغيرة. ثم أجروا مقايضات بين رموز السيولة (osETH → WETH) للتحكم في أخطاء دقة المبادلة الصغيرة. بعد ذلك، قاموا بتنفيذ مقايضات osETH → WETH التي يتم التحكم فيها بشكل كبير لبناء أخطاء دقيقة عن عمد.

بعد ذلك، قام المهاجم بالتبديل بين رموز السيولة مرة أخرى (WETH → osETH) لاستعادة السيولة الكافية. بعد تكرار الخطوات من 2 إلى 4 في حلقات لتوسيع الخطأ المتراكم بشكل مستمر، قاموا أخيرًا بتبديل رموز السيولة مرة أخرى إلى BPT لإعادة المجمع إلى حالة متوازنة. من خلال الاستفادة بشكل متكرر من الخلل الدقيق من خلال مقايضات صغيرة الحجم، دفع المهاجم النظام إلى تسوية “المبلغ” النهائي الذي تجاوز المبلغ الحقيقي المستحق، وسمح له بتحقيق ربح هائل.

تمكن SlowMist من تتبع عمليات المهاجم عبر العناوين والسلاسل المتعددة. ووجدت أن الأموال الأولية تم توجيهها من خلال Tornado Cash، ثم من خلال العقد الوسيطة واستخدام Gas.zip عبر السلسلة، قبل أن يتم تجميعها على عناوين قائمة على Ethereum تحتوي على الآلاف من ETH وWETH.

جهود الإصلاح

كجزء من جهود الإصلاح، تم إيقاف مجموعات CSPv6 عبر الشبكة المتأثرة مؤقتًا، وتم تعطيل مصنع CSPv6، وتم إيقاف أجهزة القياس للمجموعات المتضررة، وانسحب LPs الرئيسيون بأمان، من بين خطوات أخرى.

قد يعجبك أيضًا:

قام فريق Balancer بالتنسيق مع المسؤولين الحكوميين وكذلك شركاء الأمن السيبراني والشبكات المختلفة لاسترداد أو تجميد أجزاء من الأموال المسروقة. وشمل ذلك 5041 StakeWise osETH تبلغ قيمتها حوالي 19 مليون دولار و13495 osGNO تقدر قيمتها بحوالي 2 مليون دولار.

بالنسبة لفرق المشروع والمدققين الذين يواجهون سيناريوهات مماثلة، قال SlowMist أن التركيز يجب أن يكون على تعزيز تغطية الاختبار للحالات القصوى والظروف الحدودية. بالإضافة إلى ذلك، حثت الشركة المشاريع على إيلاء اهتمام خاص لاستراتيجيات المعالجة الدقيقة في ظل ظروف انخفاض السيولة.

مكافأة الشراكة السرية لقراء CryptoPotato: استخدم هذا الرابط للتسجيل وفتح 1500 دولار في مكافآت BingX Exchange الحصرية (عرض لفترة محدودة).